L'actualité infosec de la semaine - 45ème numéro (27 Février au 08 Mars 2017)

Comme chaque semaine voilà l'actu infosec by Hackademics, un condensé rapide et pragmatique hebdomadaire des news infosecs de la semaine écoulée.

Bonne lecture et n'hésitez pas à aller creuser les sujets (via les sources proposées).

[IMG]https://cdn-images-1.medium.com/max/800/1*GT46vE6ip8lwjMFJMf_Bvw.jpeg[/IMG]

Une IA pour combattre le harcèlement en ligne

Internet est un endroit fabuleux mais il ne fait parfois pas bon y vivre. Chacun peut exprimer sa pensée librement (ou presque) mais les espaces commentaires peuvent également être des lieux de disputes où la voix des plus faibles est opprimée par des remarques blessantes, désobligeantes ou encore discriminantes. C'est pourquoi une équipe de Google nommée Jigsaw a créée le projet Perspective pour découvrir et combattre ce genre de commentaire à l'aide de techniques de machine learning. Ainsi, loutil permet d'analyser le texte donné en entrée et de donner en résultat un niveau de toxicité et ça plus précisément que tout système de black list et plus rapidement que tout modérateur. De plus, si une erreur semble commise, il est possible de la reporter pour que cette donnée soit éventuellement réutilisée dans un futur entrainement du modèle. Si loutil n'est pas fourni en Open Source, une API est quand même fournie aux développeurs pour intégration dans leurs outils ou site web. Ainsi, quelques journaux américains et d'autres grands acteurs du web tels que Wikipédia l'utilisent déjà comme premier rempart avant toute modération.

Si la technologie semble géniale, il faut cependant se rendre compte de ses implications sur la vie privée. En effet, cette API est fournie par Google et certains diront que cette société dispose déjà de beaucoup d'information sur les utilisateurs d'internet.

Par Anonyme77

Source : https://www.wired.com/2017/02/google...belongs-world/

Une vague d'attaque contre les bases de données MySQL

Après, MongoDB, c'est au tour de MySQL de passer à la casserole. Ainsi lors de la semaine passée, un serveur infecté se trouvant chez un hébergeur Néerlandais a pendant plus de 30 heures attaqué des serveurs de bases de données MySQL exposés sur le web. Il tentait un bruteforce du compte Administrateur de ces derniers. Si il y arrivait, il supprimait les données et créait une base de donnée nommée Warning et contenant des informations de paiement en bitcoin afin de récupérer ces dernières. Il s'agissait donc d'une attaque par rançongiciel mais où il n'était absolument pas certain que les données allaient être restituées. Cette attaque a cessé et il semble bien qu'un seul serveur était utilisé pour la faire tourner. Il n'empêche qu'il vaut donc mieux vérifier que vos serveurs MySQL ne sont pas accessibles sur le web (un peu de firewalling ça n'a jamais tué personne) et que le mot de passe du compte Administrateur de cette application n'est pas aisément devinable.

Par Anonyme77

Source : http://securityaffairs.co/wordpress/...m-attacks.html

E2EM ou comment faire du PGP dans GMail

E2EM a été dévoilé et passé en open source cette semaine. Cet outil développé par Google permet d'intégrer le chiffrement Open PGP dans l'interface web de GMail et donc de permettre du chiffrement de communication de bout en bout via ce medium de communication (pour le plus grand plaisir de Hillary Clinton). La société américaine insiste sur le fait que l’outil ne lui appartient pas mais a bien été développé pour la communauté et qu'il sera guidé par elle. Au niveau technique, l’outil se présente en fait comme une librairie JavaScript et propose le stockage des clefs publique sur les serveurs Key Transparency de Google. Si la solution parait intéressante pour éviter l'espionnage, il n'est pas certain qu'elle protège de l'espionnage provenant Google lui-même. Ainsi, l'interface Web de GMail pourrait tout ainsi bien servir de enregistreur de frappes lors de l'écriture du courriel. La meilleure solution reste donc celle proposée par Edward Snowden, l'utilisation de PGP dans un client lourd (non web donc). Il en existe pour toutes les plateformes.

Par Anonyme77

Source : http://www.zdnet.com/google-amp/arti...s-open-source/

Une méthode pour pirater la Nintendo Switch ?

La nouvelle console rencontre déjà beaucoup de succès, et les prédiction des futurs ventes sont plutôt optimistes. Cela signifie forcément beaucoup de détenteurs de la console, et donc autant de victimes potentielles. De ce coté là, on peut dire que les pirates ont bien travaillé. En effet, depuis quelques jours, de nombreux sites Web proposent une méthode simple et efficace pour détourner la machine: télécharger un petit logiciel, en échange de l'acceptation de quelques offres, pour sois disant pénétrer dans la console, et installer par la suite de nombreux jeux totalement gratuitement. Comme vous vous en doutez, il s'agit bel et bien d'une arnaque (une de plus!) qui surfe sur la vague de la Nintendo Switch pour attirer du monde. Le logiciel en réalité néfaste, permet par la suite d’appeler à votre insu des numéros surtaxés, alourdissant ainsi votre facture téléphonique.

Prudence donc, la vigilance reste de mise pour garder une expérience de jeu agréable !

Par Bioshock

Source: https://www.zataz.com/piratage-de-switch-de-nintendo/

Le piratage des élections présidentielles russes fait polémique

Les États-Unis, depuis quelques mois, tirent la sonnette d'alarme sur une série de piratages à l'encontre de certaines structures russes en liens avec les élections présidentielles de l'an passé. Condamnées par l'ex-président Obama, mais niées en bloc par le régime russe, les experts internationaux s'interrogent sur la nature de ces attaques: proviennent t'elles de l'intérieur ou au contraire d'un pays étranger ? La législation étant particulièrement floue de ce domaine, ce genre de détails peuvent vite se révéler d'une importance capitale. L'équipe d'avocats internationaux actuellement en charge de l'affaire sont divisés pour savoir si oui ou non il y' a eu violation des droits internationaux. Cette série d'attaque survient après la "récente" sortie du Manuel de Tallinn 2.0 (une nouvelle version mis à jour du premier manuel), ce qui permet de faciliter grandement la conduite des opérations, et clarifie les faits. Cependant, il en reste encore beaucoup à faire...

Par Bioshock

Source: http://www.zdnet.com/article/did-rus...ts-arent-sure/

Cyberattaque - La Corée du Nord, une cible hors de portée des États-Unis ?

Les récentes révélations du New York Times pourrait remettre en doute l’'efficacité des pirates Américains. En effet, c'est à partir de 2004, lorsque que la Corée du Nord va intensifier son programme d'armement nucléaire, que les États-Unis vont progressivement augmenter leurs attaques à l'encontre du pays. Attaques qui n'auraient pas eu l'effet espéré puisque le journal révèle que les "frappes cybernétiques" menées par les USA n'auraient pas été réellement efficaces. Malheureusement, le New York Times aurait dissimulé une partie de ses informations au grand public suite à un arrangement avec les services secret américains. Pour rappel, ce n'est pas la première intervention des États-Unis dans le programme nucléaire des pays étrangers, comme ce fut le cas avec l'Iran (développement de programme malveillants en collaboration avec Israël).

Par Bioshock

Source: http://www.numerama.com/politique/23...s-mitiges.html

Le Saviez-Vous ?

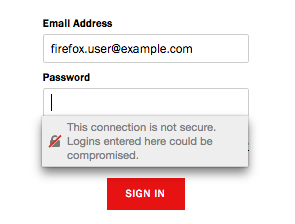

La dernière version de Firefox (version 52) vous alertera désormais quand vous allez entrer des identifiants et mots de passe sur les formulaires de sites web peu protégés. Une nouvelle manière de prévenir le vol de ces précieux sésames. Autre fonctionnalité, l'implémentation de Strict Secure Cookies afin d'interdire les sites en HTTP de pouvoir définir des cookies avec l'attribut Secure.

Source: https://www.mozilla.org/en-US/firefo.../releasenotes/

By L'OMBRE , Bioshock, Anonyme77 & _47